Lenovo’s Superfish is superkut; 6 vragen (en antwoorden)

Als je als laptop-merk genoeg hebt van je goede imago, kun je een aantal dingen doen. Je kunt een laptop met inbrandend scherm of exploderende batterij verkopen bijvoorbeeld. Of een notebook die het volume standaard voluit over de speakers gooit als je een xxx-site bezoekt. Eentje die grappen over de omvang van je moeder maakt, je baby lelijk noemt en oude vrouwtjes uitscheldt.

Of je doet als het Chinese Lenovo, en levert laptops met voorgeïnstalleerde software die niet alleen advertenties toont waar dat normaal niet gebeurt, maar ook nog eens je beveiligde internetverkeer op straat gooit. Een gebruiker van een Lenovo-laptop ontdekte het lek, plaatste dat in een supportforum van de fabrikant en vanaf daar stak een shitstorm op waar je ‘u’ tegen zegt.

Over welke software hebben we het precies?

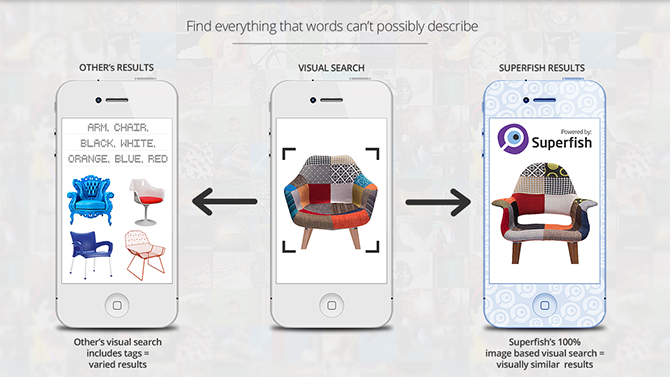

Het gaat om de software ‘Superfish’, een ‘visual search engine’ die bij plaatjes de juiste informatie zoekt. Of in dit geval het juiste product in de webshop met de laagste prijs. Reuze handig, dachten ze bij Lenovo. Daar gaan we onze klanten mee blij maken! Maar als extra service plaatst Superfish ook advertenties in je browser op basis van je surfgedrag. Daarvoor maakt de dienst een eigen SSL-certificaat. En die wordt ook rustig geinjecteerd in de https-verbinding.

Uhm…ok. Waarom is dat zo gevaarlijk?

SSL-certificaten zijn belangrijk voor de beveiliging tijdens het surfen. Als je bijvoorbeeld internetbankiert of iets afrekent in een webshop, dan wil je dat de gegevens die je invoert 100% zeker niet bij iemand anders terecht komen. De bankgegevens worden daarom netjes gecodeerd en door het juiste SSL-certificaat, dat van je bank, weet je dat alleen zij jouw informatie ontvangen. Fijne gedachte.

Maar in dit geval zit daar dus nog Superfish tussen, dat een vals SSL-certificaat uitgeeft. Dat zorgt er voor dat alles in orde lijkt als jij op de website van je bank zit. Er staat netjes https:// voor de url en een slotje daarnaast. Maar ondertussen gluurt Superfish mee met wat jij allemaal doet. Onderzoekers hadden een dag nodig om het nog vervelender te maken: als ze jouw internetverbinding weten te kapen, bijvoorbeeld bij een publieke wifi-hotspot, dan kunnen ze kinderlijk eenvoudig het SSL-certificaat van Superfish kraken, tussen jou en je bank gaan zitten en exact zien wat jij zoal doet zonder dat je er iets van in de gaten hebt. Dat maakt Superfish dus superkut.

Waarom installeert een respectabel bedrijf als Lenovo zulke software?

Tsja, waarom installeren laptopbouwers nog steeds allemaal software op hun apparaten die niemand ooit gebruikt? Het is een eeuwenoude vraag. Het antwoord is ongetwijfeld: geld. Als softwaremaker is het niet ongungstig om standaard op duizenden en duizenden laptops te staan en wil je daar misschien gerust wat voor betalen. Maar dat zal Lenovo overigens niet toegeven. In een officiële reactie lieten ze weten dat ze daadwerkelijk geloofden dat we op die ongein zitten te wachten.

“Dit ziet er geweldig uit~Stond het maar standaard op mijn laptop!” – Niemand, ooit.

Waarom heeft Lenovo het gevaar zelf niet ontdekt?

Dat is de momenteel de grote vraag. Volgens hordes aan ervaren en wijze online security-experts was dit niet moeilijk te ontdekken en bestaat het bijna niet dat Lenovo niet wist van het gevaar dat deze software kon opleveren. Toch is dat wat het bedrijf ons wil doen laten geloven. “We … do not find any evidence to substantiate security concerns”, zeggen ze in de officiële reactie. Dat kan twee dingen betekenen. Of Lenovo heeft willens en wetens een tijd lang enorm schadelijke en gevaarlijke software op hun laptops gezet en loopt daar nu over te liegen. Of ze hebben maandenlang keihard zitten snurken. Hoe dan ook, ze staan er slecht op.

Ik heb een Lenovo laptop. Wat moet ik doen?

Nu het goede nieuws: het overgrote deel van de Lenovo-laptops heeft geen Superfish. Maar het is niet helemaal duidelijk om welke laptops het wel precies gaat. Sowieso is deze software nooit op de zakelijke Thinkpad-lijn geplaatst. Tussen oktober en december 2014 is het wel meegeleverd op een serie consumentenlaptops waaronder de Y50, Z40, Z50 en G50 en de Yoga 2 Pro. Sinds januari is Lenovo gestopt met het leveren van de software. Je kunt eenvoudig checken of je ’t hebt door te zoeken of je een programma met de naam ‘VisualDiscovery’ hebt.

Aaargh! Ik zie dat ik Superfish heb! Haal het weg! Haal het weeeheeg!

Ohjee. Superfish op je laptop ontdekt? Gelukkig zit Lenovo er bovenop. In een officiële reactie laten ze zien hoe je heel eenvoudig de software van je laptop haalt. Kwestie van even het programma deinstalleren, en klaar ben je. Eén probleem: dat lost geen reet op. De software is weg, maar alle schadelijke bestanden blijven staan waar ze staan en je probleem blijft. Het kan sowieso geen kwaad om je malware-scanner even aan te slingeren, want die herkent Superfish als rotzooi. Wil je er echt vanaf, dan leggen ze op PC World uit hoe je zelf het vermaledeide SSL-certificaat opspoort en wegflikkert.

UPDATE

Lenovo heeft een lijstje laptops waarop Superfish mogelijk is geïnstalleerd:

G Series: G410, G510, G710, G40-70, G50-70, G40-30, G50-30, G40-45, G50-45

U Series: U330P, U430P, U330Touch, U430Touch, U530Touch

Y Series: Y430P, Y40-70, Y50-70

Z Series: Z40-75, Z50-75, Z40-70, Z50-70

S Series: S310, S410, S40-70, S415, S415Touch, S20-30, S20-30Touch

Flex Series: Flex2 14D, Flex2 15D, Flex2 14, Flex2 15, Flex2 14(BTM), Flex2 15(BTM), Flex 10

MIIX Series: MIIX2-8, MIIX2-10, MIIX2-11

YOGA Series: YOGA2Pro-13, YOGA2-13, YOGA2-11BTM, YOGA2-11HSW

E Series: E10-30

Mocht je twijfelen, dan kun je ook hier eenvoudig checken of je gezegend bent met dit fijne stukje software.